前言

日常我们在工作时做安全测试或者日常的漏洞挖掘中,往往会遇到请求加密,参数加密的情况,而且绝大部分都是前端加密的情况,那么我们就可以手动调试跟踪去解决这个加密问题,对我们自己要发送的数据进行编码来帮助我们进行测试

前端加密定位方法

一般定位都会采用关键函数跟踪的方式,流程如下:

选择需要定位的标签,一般都是提交、登录、保存等按钮,通过这些按钮再去查找其中对应的事件函数,然后到调试器栏ctrl+shift+f全局搜索函数名定位,定位到关键函数后,对其打个断点,然后跟一跟基本就能确定走了什么加密流程。

随后就需要手工在控制台对函数进行调用对自己要测试的数据进行编码,当然也可以把这些js文件保存下来,通过python脚本调用js函数。

burp也有一个jsEncrypter插件,详情可以去github主页瞅瞅,是把js保存下来然后使用phantomjs调用加密函数对数据进行加密。

加密绕过实例

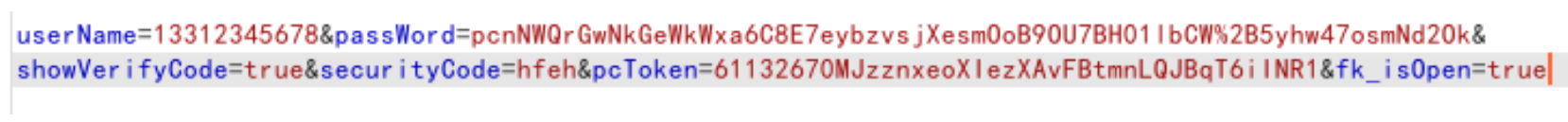

登录时抓包查看到数据包如下,可以看到passwd字段进行了明显的加密

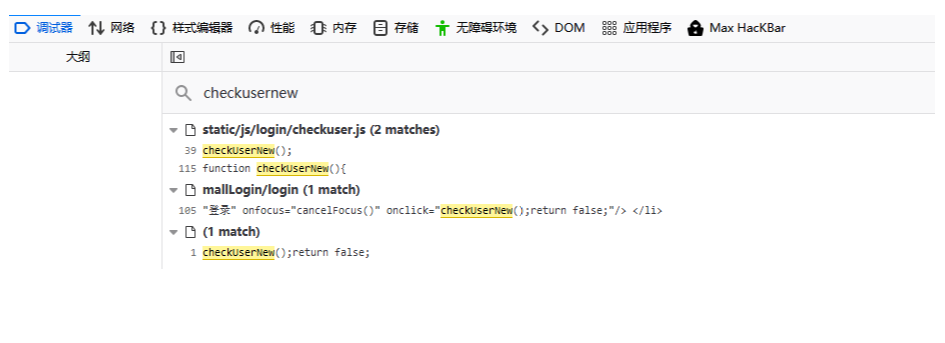

一般密码加密会在登录事件进行加密处理,那么我们从这里开始跟踪,选中登录按钮右键检查元素定位。

可以看有一个checkusernew()函数,转到调试器,直接ctrl+sgift+f全局搜索这个函数。

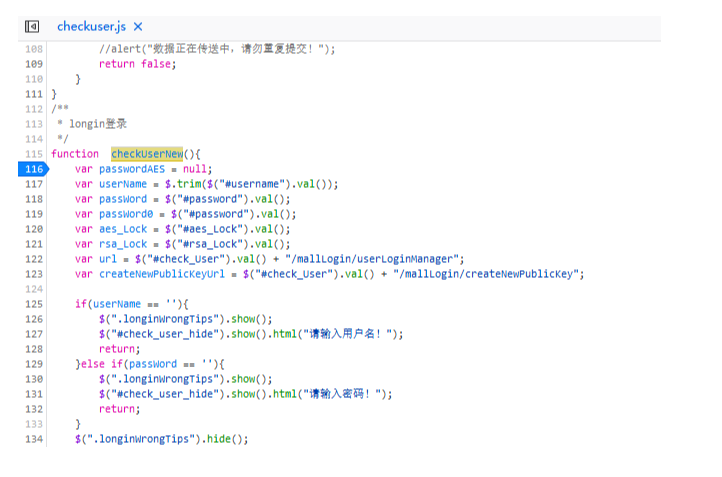

然后转到函数定义处,直接点击右侧加个断点

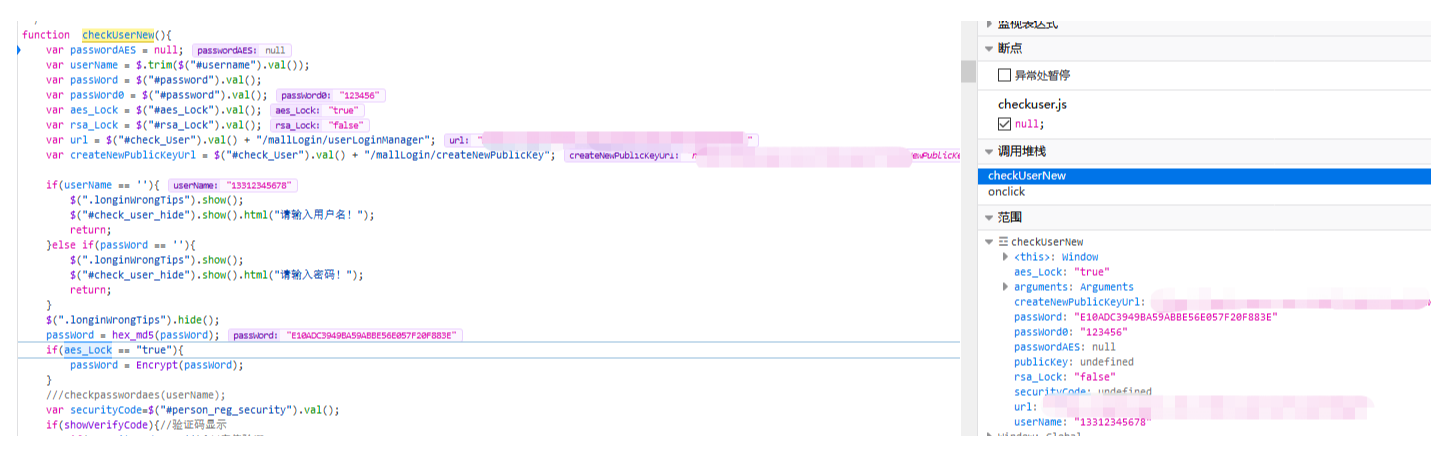

然后重新走登录流程,自动运行到断点处,然后F10 不过、F11 步入、shift+F11 步出。

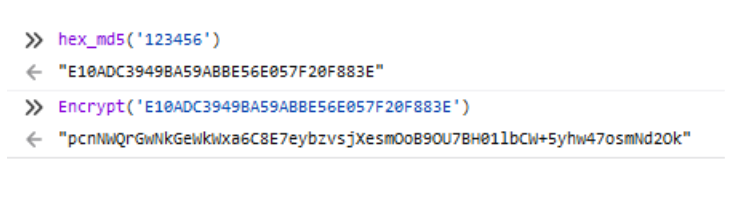

对关键函数如hex_md5和Encrypt需要跟进去看下做了什么。

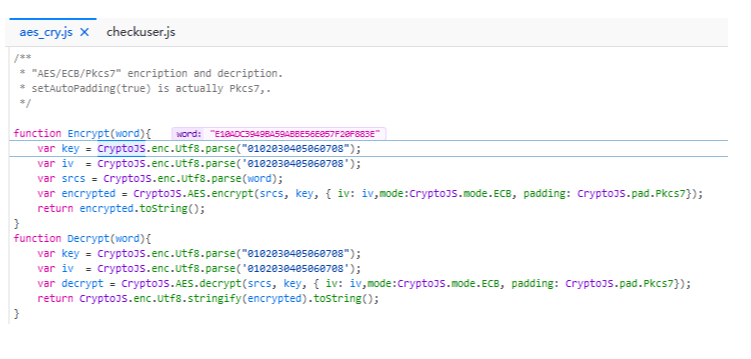

跟进encrypt函数

我们需要去跟进获取加密的key和iv么,当然是不需要的,我们只需要在控制台调用执行即可

但是如何批量呢?有两种方案,一个直接在控制台写js代码或者拉取相应JS,调用python的PyExecJS模块。

我更倾向于直接在控制台调用

let arr = ['a', 'b', 'c', 'd', 'e'] //定义一个列表var a = "" //定义一个空字符串for (let i in arr) {a = a + Encrypt(hex_md5(arr[i])) + "n"} //循环跑最后输出字符a即可

其他情况

在测试过程遇到的情况往往可能要复杂得多,跟了半天都没有跟到关键函数也有可能发生。再加上web前端项目打包导致函数更加不好找。

这个时候就要果断放弃,打开下一个。